Private Finanzen im digitalen Zeitalter – Konten und Depots sicher vom Smartphone führen

Alles auf dem Smartphone – Segen oder Risiko? Immer mehr Menschen führen ihre Bankgeschäfte und Depots per Smartphone. Das Handy ersetzt inzwischen Filialbesuch und Desktop-Rechner gleichermaßen. Überweisungen, Aktienkäufe, Krypto-Trades – all das erledigen wir mit ein paar Fingertipps unterwegs. Laut einer aktuellen Schätzung werden 2025 über 70 % aller Wertpapier-Orders in Deutschland per Smartphone erteilt, Tendenz steigend. Das klingt beeindruckend und praktisch, birgt aber auch Risiken. Was, wenn das Smartphone abhandenkommt oder Hacker einen digitalen Schlüssel finden?

Ein passendes Beispiel: In einem Tech-Podcast berichtete kürzlich jemand, wie er sein Smartphone im Taxi verlor – ein Albtraum für jeden, der sein halbes Leben auf dem Handy gespeichert hat. Doch der Betroffene hatte vorgesorgt: Er sperrte das Gerät in Minuten über einen Online-Service, informierte sofort Bank und Broker und änderte alle wichtigen Passwörter. Ergebnis: Kein Cent ging verloren. Dieser Vorfall zeigt, dass das Smartphone zwar ein Single-Point-of-Failure sein kann, aber mit den richtigen Maßnahmen wird es vom Risiko zum Segen.

Die Zukunft gehört eindeutig den Mobile-Only-Banken und -Brokern. Dienste wie N26, Trade Republic oder Scalable Capital setzen vollständig auf App-Bedienung. Das Smartphone ist zur Schaltzentrale unserer Finanzen geworden. Für Sie als Nutzer bedeutet das Komfort – aber eben auch Verantwortung, wachsam zu bleiben. Dieser Artikel hilft Ihnen dabei, Smartphone-Banking und Ihr Depot abzusichern: mit einem wachsamen Blick auf aktuelle Gefahren und vor allem mit lösungsorientierten Tipps, die Sie sofort umsetzen können. Machen wir uns also daran, Ihr digitales Vermögen auf dem Smartphone gegen Langfinger und Datendiebe zu wappnen.

Kurz zusammengefasst

- Smartphone als Finanzzentrale

Über 70 % aller Wertpapier-Orders werden bald mobil getätigt. Komfortabel, aber mit klaren Risiken – Absicherung ist Pflicht. - Aktuelle Bedrohungen

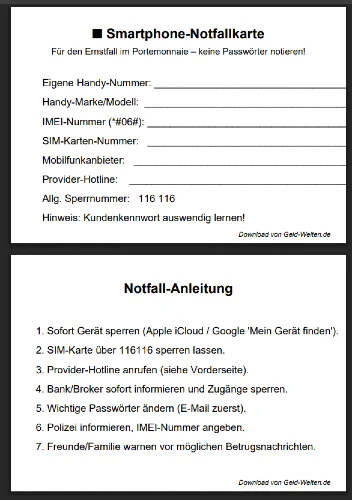

Deepfakes, SIM-Swapping und Phishing sind reale Gefahren. Kriminelle nutzen das Smartphone als Generalschlüssel zu Vermögen. - Sofortmaßnahmen bei Verlust

Innerhalb von Minuten Gerät sperren, SIM blockieren, Banken informieren und Passwörter ändern. Eine klare Checkliste rettet den Tag. Unten als Download zum Ausdruck - Sicherheits-Setup für Apps

Geräteschutz, starke Passwörter, Updates und das richtige TAN-Verfahren (ChipTAN/PhotoTAN sicherer als SMS-TAN) machen den Unterschied. - Krypto-Wallets

Mobile Wallets nur für kleinere Beträge nutzen. Große Werte gehören auf Hardware- oder Multisig-Wallets. Recovery-Seeds offline lagern. - Payment-Apps

Biometrische Freigaben aktivieren, App-Locks nutzen und Kartenlimits prüfen. So lässt sich Missbrauch von Google Pay & Co. verhindern. - Prävention

Backup-Geräte, Passwortmanager, 2FA-Backups und monatliche Mini-Checks sichern langfristig. Vorbereitung spart im Ernstfall Nerven und Geld. - Quantencomputing

Noch Zukunftsmusik, aber eine echte Bedrohung in 10–15 Jahren. Post-Quantum-Kryptografie und Updates werden entscheidend.

Details und Erläuterungen zu allen Punkten im weiteren Artikel.

Mobile Banking & Depotführung – aktuelle Risiken im Überblick

Der Gedanke ist beunruhigend: Wenn Ihr Smartphone der Generalschlüssel zu Ihren Konten ist, darf es auf keinen Fall in falsche Hände geraten. Ein IT-Sicherheitsexperte formulierte es drastisch:

„Das Smartphone ist heute der Generalschlüssel zu Ihrem Vermögen.“

In der Tat, wer Zugang zu Ihrem entsperrten Handy hat, kann oft Banking-Apps öffnen, Überweisungen freigeben, auf E-Mails oder sogar hinterlegte Passwörter zugreifen.

Doch nicht nur physischer Diebstahl ist ein Risiko. Im digitalen Raum lauern moderne Gefahren, gegen die man sich wappnen sollte:

- Deepfake-Anrufe: Stellen Sie sich vor, Sie erhalten einen Anruf von Ihrer Bank – oder so scheint es. In Wirklichkeit imitieren Kriminelle per KI die Stimme eines Bankmitarbeiters oder sogar eines Familienangehörigen. Das Ziel: Sie zur Preisgabe sensibler Daten oder TAN-Codes zu verleiten. Diese perfiden Betrugsmaschen nehmen gerade Fahrt auf. Finanzinstitute berichten von einer sprunghaft steigenden Zahl solcher KI-basierten Täuschungsversuche. Glücklicherweise kann man sich schützen, indem man am Telefon grundsätzlich misstrauisch bleibt, Rückrufe über offizielle Nummern tätigt und niemals TANs oder Passwörter herausgibt.

- SIM-Swapping: Eine altbekannte, aber weiterhin gefährliche Masche. Hierbei bringen Betrüger Ihren Mobilfunkanbieter dazu, Ihre Rufnummer auf eine neue SIM-Karte zu übertragen – etwa indem sie sich als Sie ausgeben. Mit Ihrer Nummer können sie dann SMS-TANs empfangen oder Zwei-Faktor-Codes umgehen. In Deutschland wurden durch SIM-Swap-Betrügereien schon vor Jahren sechsstellige Summen ergaunert. Bereits 2013–2015 erbeuteten Kriminelle auf diese Weise über eine Million Euro – ein Weckruf für Mobilfunker und Banken, die Sicherheitsvorkehrungen erhöht haben. Doch einzelne Fälle gibt es weiterhin.

Ein typischer Ablauf: Sie bemerken plötzlich, dass Ihr Handy kein Netz mehr hat – ein mögliches Indiz, dass Ihre Nummer gekapert wurde. In so einem Fall gilt: sofort den Mobilfunkprovider kontaktieren und alles sperren lassen! - Malware & Phishing auf dem Smartphone: Während klassische Phishing-Mails am PC vielen bekannt sind, verlagern Betrüger ihre Attacken zunehmend aufs Handy. Smishing (SMS-Phishing) und falsche Banking-Apps im App-Store sind brandaktuelle Gefahren. Ein unbedachter Tap auf einen Link in einer SMS („Ihr Paket wartet, klicken Sie hier…“) kann schon schädliche Apps installieren, die Bankdaten ausspähen. Ebenso kursieren gefälschte Finanz-Apps, die aussehen wie die Ihrer Bank, aber nur eines wollen: Ihre Logindaten abgreifen. Die Zukunft könnte solche Attacken noch raffinierter machen – man denke an Trojaner, die sich als harmlose Finanz-Tools tarnen. Daher: Installieren Sie Apps nur aus offiziellen Quellen, halten Sie Ihr Gerät aktuell und seien Sie skeptisch bei unerwarteten Nachrichten.

- Reale Schadensfälle: Um die Risiken greifbar zu machen, ein Blick auf jüngste Vorfälle in Deutschland. Beispielsweise wurde 2022 in München ein Mann Opfer eines Deepfake-Betrugs, als er glaubte, die Stimme seines Bruders am Telefon zu hören, die in Wahrheit ein KI-Konstrukt war – der Betrüger erlangte so Zugang zu einer Überweisung. In einem anderen Fall in NRW fielen mehrere Bankkunden auf SIM-Swap-Angriffe herein; die Täter plünderten Konten, bis die Banken die Notbremse zogen.

Auch Geschichten aus der Krypto-Welt sorgen für Alarm: Ein bekannter Krypto-YouTuber berichtete verzweifelt, wie Diebe nach dem Diebstahl seines Smartphones seine Bitcoin-Wallet leergeräumt haben. Solche Fälle zeigen, dass Kontoinhaber, Anleger und Kryptonutzer gleichermaßen wachsam sein müssen. Trotzdem ist keine Panikmache angebracht – mit den richtigen Vorkehrungen lassen sich all diese Risiken deutlich reduzieren.

Fazit: Das Smartphone und das Online-Banking sowie die Online-Depotführung sind mächtige Werkzeuge für Ihre Finanzen – und gerade deshalb so attraktiv für Betrüger. Bleiben Sie präventiv auf der Hut. Im nächsten Schritt werfen wir einen Blick darauf, was im Ernstfall Verlust/Diebstahl konkret zu tun ist.

Verlust oder Diebstahl des Smartphones – Sofortmaßnahmen

Der Alptraum ist wahr geworden: Ihr Smartphone ist weg – verloren oder vielleicht sogar gestohlen. Jetzt heißt es, einen kühlen Kopf bewahren und schnell handeln. Jedes Minutenfenster zählt, um möglichen Schaden zu begrenzen.

Hier eine Checkliste für die ersten 15 Minuten bis 2 Stunden, die Sie gedanklich abhaken können:

- Zunächst: Rufen Sie Ihr Handy an. Klingelt es vielleicht doch noch in der Jackentasche oder nimmt ein Finder ab? Ein schneller Kontrollanruf schadet nie.

- Innerhalb der ersten 5 Minuten: Greifen Sie zu einem anderen Gerät (Laptop, Tablet oder dem Handy eines Helfers) und sperren Sie Ihr Smartphone aus der Ferne. Sowohl Apple (mit „Mein iPhone suchen“) als auch Android („Mein Gerät finden“) bieten die Möglichkeit, ein verlorenes Gerät zu orten, zu sperren und alle Daten zu löschen. Aktivieren Sie die Gerätesperre sofort – so wird das Handy unbrauchbar und zeigt im Idealfall eine Nachricht „Dieses Telefon ist verloren – bitte unter XYZ melden“.

- Innerhalb von 30 Minuten: Zeit, alle wichtigen Zugänge sperren zu lassen. Zuerst: die SIM-Karte. Nutzen Sie den zentralen Sperr-Notruf 116116 (in Deutschland gebührenfrei, aus dem Ausland +49 116116 oder +49 30 4050 4050). Unter dieser Nummer können Sie Ihre SIM sperren und oft auch gleich hinterlegte Zahlungsmittel wie Girokarten und Kreditkarten sperren lassen. Ihr Mobilfunkanbieter kann zusätzlich die IMEI-Nummer Ihres Geräts „auf die schwarze Liste“ setzen, sodass das Gerät bei Netzbetreibern als gestohlen gemeldet ist. Die 15-stellige IMEI Ihres Handys sollten Sie sich am besten vorab notiert haben (Tipp: In der Telefon-App *#06# eingeben, dann wird sie auf dem Display angezeigt). Als Nächstes: Kontaktieren Sie Ihre Banken und Broker. Viele Banking-Apps erlauben in den Einstellungen, ein verlorenes Gerät zu entfernen oder zu sperren – tun Sie das umgehend über das Online-Banking am PC. Informieren Sie zudem telefonisch Ihre Bank, insbesondere wenn TAN-Apps auf dem Gerät installiert waren. Bei Mobile-Brokern wie Trade Republic oder Consors gibt es ebenfalls Hotlines für Notfälle – zögern Sie nicht, dort anzurufen und den Zugang temporär zu blockieren.

- Innerhalb von 2 Stunden: Ändern Sie alle wichtigen Passwörter, beginnend mit E-Mail-Konten (da über E-Mails oft Passwortrücksetzungen laufen), dann Banking-PINs, Trading-Logins, Cloud-Speicher und soziale Netzwerke. Nutzen Sie hierbei idealerweise einen sicheren Passwortmanager auf einem anderen Gerät – das geht schneller und sicherer als das händische Überlegen neuer Passwörter unter Stress. Sollten Sie keine Zugangsmöglichkeit mehr haben (z. B. weil die 2-Faktor-App auf dem gestohlenen Handy war), nutzen Sie Ihre vorher hinterlegten Backup-Codes oder Wiederherstellungsoptionen, so Ihr Anbieter diese zur Verfügung stellt. Wenn Sie diese nicht parat haben, setzen Sie sich mit dem Kundensupport der jeweiligen Dienste in Verbindung – oft gibt es Verfahren, Sie auch ohne das zweite Faktor-Gerät zu identifizieren (wenn auch umständlich).

- Innerhalb von 24 Stunden: Erstatten Sie Anzeige bei der Polizei. Auch wenn die Chancen, das Gerät zurückzubekommen, begrenzt sind, ist es wichtig für Versicherungsansprüche und damit der Diebstahl offiziell registriert wird. Geben Sie die IMEI-Nummer in der Anzeige an – sollte das Telefon irgendwo auftauchen, kann es so identifiziert werden. Informieren Sie außerdem Freunde und Familie, damit niemand auf mögliche Betrugsnachrichten reagiert (z.B. wenn Diebe über WhatsApp um Geld bitten, getarnt als „Sie“).

Diese Schritte mögen nach viel klingen, aber wer vorbereitet ist, schafft sie schnell. Ein Betroffener schilderte in einem Ratgeber der Verbraucherzentrale, wie er dank solch einer konsequenten Abarbeitung der Maßnahmen seinen kompletten digitalen Besitz retten konnte – Bankkonten, Depots und digitale Wallets blieben unangetastet, obwohl das Handy in fremde Hände geraten war.

Zukunft: Die EU arbeitet übrigens daran, Notfall-Sperrnummern europaweit zu vereinheitlichen. So soll in Zukunft möglicherweise eine zentrale Hotline genügen, um sowohl Karten, Handy-SIM als auch Zugänge sperren zu lassen, egal in welchem EU-Land man gerade ist. Bis es so weit ist, gilt: Haben Sie die wichtigsten Nummern und Infos parat (zum Beispiel auf einer kleinen SOS-Notfallkarte im Portemonnaie, wie sie diese unten finden). Dann behalten Sie auch im Ernstfall die Oberhand und können mit ruhigem Gewissen sagen: „Handy weg? Ärgerlich – aber mein Geld bleibt meins!“

Sicherheits-Setup für Banking- und Depot-Apps

Vorbeugen ist besser als Heilen – dieses Motto gilt besonders bei der Absicherung von Banking- und Depot-Apps auf dem Smartphone. Mit einem guten Sicherheits-Setup machen Sie es Angreifern extrem schwer und schlafen selbst besser. Aber wie sieht so ein Setup konkret aus? Hier die wichtigsten Stellschrauben, verständlich erläutert:

Gerätesicherheit konsequent hochfahren

Bevor wir zu den Apps kommen, zuerst das Fundament – Ihr Smartphone selbst. Richten Sie eine starke Displaysperre ein: Idealerweise einen alphanumerischen Code oder zumindest einen längeren PIN (6 Stellen aufwärts) statt der simplen 4 Ziffern. Fingerabdruck und Gesichtserkennung sind bequem, sollten aber immer mit einem sicheren Passcode als Fallback gekoppelt sein.

Stellen Sie die automatische Sperre auf möglichst kurze Zeit ein (z.B. 30 Sekunden Inaktivität), damit Langfinger nicht davon profitieren, wenn Sie mal unachtsam das entsperrte Handy liegen lassen. Verschlüsseln Sie das Gerät (bei modernen Smartphones Standard) und aktivieren Sie Funktionen wie „USB-Datenzugriff nur im entsperrten Zustand“, damit niemand durch einfaches Anschließen an einen PC Daten ziehen kann.

Updates und Anti-Malware

Halten Sie Ihr Betriebssystem und alle Apps aktuell. Viele Angriffe nutzen bekannte Schwachstellen aus – eine aktuelle Software schließt diese Türen. Wenn Sie noch mehr machen wollen: Installieren Sie eine seriöse Sicherheits-App/Virenscanner, der Ihr Gerät auf Malware prüft – gerade für Android-Geräte ein überlegenswerter Schritt. Und: Deaktivieren Sie die Installation von Apps aus unsicheren Quellen (Sideloading), außer Sie benötigen es unbedingt.

Sicher anmelden – Passwort, PIN, oder gar passwortlos?

Die meisten Banking-Apps setzen heute zum Login eine Kombination aus Zahlen-PIN oder Passwort und ggf. Biometrie ein. Wählen Sie auch hier starke, einzigartige Passwörter – ein Passwortmanager leistet gute Dienste. Viele Banken erlauben die Anmeldung per Fingerabdruck oder Gesichtsscan; das ist nicht nur bequem, sondern auch sicher, da so gut wie kein Ausspähen durch Shoulder Surfing möglich ist. Schauen Sie in den App-Einstellungen nach Login-Benachrichtigungen – aktivieren Sie diese, damit Sie sofort erfahren, wenn ein Login auf einem neuen Gerät erfolgt.

Interessant ist der Trend zu passwortlosen Login-Methoden nach dem FIDO2-Standard (Stichwort Passkeys).

Passkeys erklärt: Funktionsweise, Ablauf, Vor- und Nachteile

Was sind Passkeys?

Passkeys sind eine moderne und sichere Alternative zu Passwörtern.

Statt ein Passwort einzugeben, bestätigen Sie Ihre Anmeldung mit Fingerabdruck, Gesichtserkennung oder Gerätesperre.

🔑 Dabei wird ein Schlüsselpaar genutzt:

- Ihr privater Schlüssel bleibt sicher auf Ihrem Gerät.

- Der öffentliche Schlüssel liegt beim Online-Dienst.

Vorteile für Sie:

- Einfach: Kein Merken von Passwörtern mehr.

- Sicher: Schutz vor Phishing und Datenlecks.

- Bequem: Funktioniert über verschiedene Geräte hinweg.

Wie läuft eine Anmeldung mit Passkey ab?

So läuft eine Anmeldung mit Passkeys für Sie ab – Schritt für Schritt und ganz einfach:

- Anmeldung starten

Gehen Sie auf die Website oder App, die Passkeys unterstützt, und wählen Sie „Mit Passkey anmelden“ (oder ähnlich). - Bestätigung auf Ihrem Gerät

- Ihr Smartphone oder Computer fragt Sie nach einer biometrischen Bestätigung (Fingerabdruck, Gesichtserkennung) oder nach Ihrer Gerätesperre (PIN, Passwort).

- Sichere Anmeldung

- Der private Schlüssel bleibt sicher auf Ihrem Gerät.

- Nur eine verschlüsselte Bestätigung wird an den Dienst geschickt.

- Fertig 🎉

Sie sind eingeloggt – ohne Passwort, aber genauso sicher (oder sicherer).

👉 Wichtig:

- Auf dem gleichen Gerät (z. B. Smartphone mit FaceID/Android-Fingerprint) funktioniert es direkt.

- Wenn Sie ein anderes Gerät nutzen (z. B. Laptop), können Sie den Login oft über einen QR-Code bestätigen und mit Ihrem Smartphone freigeben.

Wer unterstützt schon Passkeys?

Hier eine kurze Liste mit bekannten Anbietern, die bereits Passkeys unterstützen:

- Apple (iCloud, Apple-ID, Safari)

- Google (Google-Konto, Chrome, Android)

- Microsoft (Windows Hello, Microsoft-Konten)

- PayPal

- Amazon

- eBay

- Meta / Facebook

- Adobe

- GitHub

- 1Password, Dashlane, Bitwarden, NordPass, Proton Pass (Passwortmanager)

⚠️ Nachteile von Passkeys

- Abhängigkeit vom Gerät

- Ihr Passkey ist an ein Gerät gebunden (z. B. Smartphone, Laptop).

- Geht das Gerät verloren oder ist defekt, brauchen Sie einen Backup-Zugang (z. B. iCloud Keychain, Google Password Manager oder einen Passwortmanager).

- Kompatibilität

- Noch nicht alle Websites und Apps unterstützen Passkeys.

- Manchmal müssen Sie also weiterhin mit klassischem Passwort arbeiten.

- Ökosystembindung

- Apple, Google und Microsoft speichern Passkeys in ihren Clouds.

- Das macht es bequem, bindet Sie aber stärker an einen Anbieter.

- Umgewöhnung

- Viele Nutzer sind Passwörter gewohnt.

- Bei der ersten Einrichtung kann es etwas komplizierter wirken, bis man den Ablauf verstanden hat.

- Geräte- und Plattformwechsel

- Wenn Sie z. B. von iPhone auf Android oder von Windows auf macOS wechseln, müssen die Passkeys sauber übertragen werden – sonst kann es zu Hürden kommen.

👉 Zusammengefasst:

Passkeys sind sicherer und bequemer als Passwörter, aber aktuell noch nicht überall nutzbar und setzen voraus, dass Sie Ihre Geräte und Cloud-Dienste gut im Griff haben.

Einige Fintechs experimentieren bereits damit: Statt ein Passwort einzugeben, authentifizieren Sie sich mit dem Kryptoschlüssel Ihres Geräts – z. B. durch Bestätigen einer Eingabe am bereits registrierten Smartphone. Für Sie als Anwender fühlt sich das an wie „Magic Link“ oder einfach nur Fingerabdruck, aber ohne dass ein statisches Passwort existiert, das gestohlen werden könnte. Halten Sie Ausschau nach solchen modernen Verfahren und nutzen Sie sie, wenn verfügbar. Sie sind nicht nur komfortabel, sondern erschweren Phishing erheblich. Allerdings gibt es Umstellungsaufwand, wenn Sie Ihr Smartphone wechseln, siehe Kasten.

Die Wahl des TAN-Verfahrens – kritisch für die Sicherheit

Beim Mobile-Banking geht nichts ohne Transaktionsnummer (TAN) zur Bestätigung von Überweisungen, Wertpapierordern etc. Aber TAN ist nicht gleich TAN – hier lohnt ein genauer Blick:

- SMS-TAN (mTAN): Mittlerweile ein Auslaufmodell, bei dem eine TAN per SMS aufs Handy kommt. Problem: SMS können via SIM-Swapping oder unsichere Netze abgefangen werden. Viele Banken haben daher SMS-TAN abgeschafft oder mit Nutzungseinschränkungen versehen. Besser verzichten, falls noch angeboten.

- pushTAN/App-TAN: Hier generiert eine spezielle App Ihrer Bank die TAN und schickt sie verschlüsselt ans Banking-Modul. Vorteil: Kein zweites Gerät nötig, alles passiert auf dem Smartphone. Nachteil: Genau das – wenn Banking-App und TAN-App auf demselben Gerät laufen, erhöht sich das Risiko bei Gerätekompromittierung. Trotzdem gilt pushTAN als ziemlich sicher, vor allem wenn das Smartphone gut abgesichert ist. Achten Sie darauf, dass die TAN-App durch ein eigenes Passwort oder Biometrie geschützt ist. Im Falle eines gestohlenen, entsperrten Handys könnte sonst der Dieb Überweisungen mit einem einfachen Tap freigeben. Einige Banking-Apps koppeln pushTAN fest an das Gerät (Device-Binding), was Missbrauch weiter erschwert.

- chipTAN (mit Generator): Ein Klassiker unter den Verfahren – Sie haben einen kleinen TAN-Generator und Ihre Bankkarte. Am Bildschirm erscheint ein flackerndes Muster oder Sie müssen Zahlen eingeben, um eine TAN auf dem Generator zu erzeugen. Vorteil: Höchste Sicherheit, weil drei getrennte Komponenten im Spiel sind (Bankserver, Karte, Generator) und kein Internet dabei. Selbst wenn Ihr Smartphone gehackt ist, kann ein Täter ohne Ihren physischen Generator nichts ausrichten. Nachteil: Unhandlich für reines Mobile-Banking – Sie müssten den Generator immer dabeihaben. Wer aber wirklich große Summen bewegt oder maximale Sicherheit will, kann überlegen, ob sich der Mehraufwand lohnt.

- photoTAN / QR-TAN: Eine Mischung – Sie scannen mit einer App (oder dem Generator) einen farbigen QR-Code vom Banking-Screen ab, der Code generiert daraus die TAN. Wird oft von Direktbanken genutzt. Auf dem Smartphone läuft es so: die Banking-App erzeugt einen QR-Code, und eine zweite App (oder dieselbe App im separaten Modus) scannt ihn zur TAN-Generierung. Das ist bequem, aber ähnlich wie pushTAN problematisch, wenn es alles auf einem Gerät abläuft. Ideal ist die Nutzung auf zwei Geräten (z.B. Banking am Tablet, photoTAN-Scan übers Handy). Fragen Sie Ihre Bank, ob sie die Möglichkeit unterstützt, TAN-Codes auf einem separaten Gerät zu erzeugen.

- Weitere Verfahren: Manche Banken bieten Token oder TAN-USB-Sticks an, die eine Art digitales Schlüsselbund darstellen. Diese sind sehr sicher, da sie die TAN intern berechnen und direkt ans Gerät übertragen. Wenn Ihr Broker so etwas anbietet (bei Depotanbietern weniger verbreitet als im Online-Banking), kann es eine sichere Alternative sein.

Unterm Strich sollten Sie ein Verfahren wählen, das zu Ihrem Nutzungsverhalten passt – aber sich der Schwächen bewusst sein. Viele mobile Nutzer setzen notgedrungen auf pushTAN, weil es am bequemsten ist. Dann gilt: Sorgen Sie dafür, dass Ihr Gerät kompromisslos geschützt ist (siehe Punkte oben), und ziehen Sie Limits ein. Beispielsweise kann man bei vielen Banken ein Überweisungslimit pro Tag festlegen. So kann im Worst Case kein Krimineller Ihr Konto komplett räumen.

Weitere App-Schutzmechanismen

Tauchen Sie einmal in die Einstellungen Ihrer Finanz-Apps ab – dort finden sich oft weitere Sicherheitsfeatures.

- Beispiele: Sitzungstimeouts (die App meldet Sie nach X Minuten Inaktivität automatisch ab – aktivieren!),

- Gerätezulassung (manche Apps zeigen registrierte Geräte an; löschen Sie alte Geräte, die Sie nicht mehr nutzen),

- Login nur aus bestimmten Regionen (selten, aber einige Broker bieten Geo-Locking an).

Auch interessant: Lassen Sie, wenn möglich, Mitteilungen für kritische Aktionen verschicken. So bekommen Sie z. B. eine Push-Nachricht oder E-Mail, wenn eine hohe Überweisung eingereicht wurde oder ein neues Gerät gekoppelt wurde. Diese Hinweise ermöglichen schnelles Reagieren, falls etwas nicht von Ihnen stammt.

Ein Fintech-App-Entwickler verriet in einem Interview, dass viele Nutzer gar nicht merken, welche stillen Wächter im Hintergrund laufen: Jailbreak/Root-Erkennung (die App verweigert Dienst, wenn das Gerät unsicher verändert wurde), Anomalie-Erkennung (ungewöhnliche Uhrzeit oder Ortsdaten können Alarm auslösen) und verschärfte Device-Bindings (Gerätebindung) bei sensiblen Transaktionen. Vertrauen Sie also ruhig auf diese Technik – aber verlassen Sie sich nicht blind darauf. Ihre eigene Vorsicht und gute Konfiguration sind durch nichts zu ersetzen.

Kernbotschaft

Machen Sie Ihr Smartphone sowie die darauf installierten Banking- und Depot-Apps zur Festung. Einbrecher wird es dann so viel Aufwand kosten, dass sie lieber die Finger davon lassen.

Umfrage: Was nutzen Sie zur Sicherheit?

Welche Sicherheitsmaßnahmen nutzen Sie aktuell für Ihr Mobile Banking?

Test: Wie ist es um die Sicherheit Ihres Smartphones bestellt?

Beantworte 6 Fragen. Du bekommst einen Score (0–100) und kurze Handlungsvorschläge – inkl. Sofortmaßnahmen.

Krypto & Wallets auf dem Smartphone – maximale Sicherheit

Kryptowährungen und Smartphone – das klingt nach einer verhängnisvollen Kombination, muss es aber nicht sein. Viele Krypto-Fans verwalten ihre Coins und Token bequem via Wallet-App. Schließlich hat man das Handy immer dabei und kann bei Bedarf schnell reagieren. Doch man darf nicht vergessen: Eine Krypto-Wallet auf dem Smartphone entspricht einer vollgepackten Geldbörse, nur dass der Inhalt digital ist und bei Diebstahl oder Hackerangriff unwiederbringlich weg sein kann. Hier sind spezielle Sicherheitsvorkehrungen nötig, denn Krypto-Transaktionen unterscheiden sich in einem entscheidenden Punkt von Banküberweisungen:

Krypto-Überweisungen sind in der Regel irreversibel.

Wenn Coins weg sind, gibt es keine Bank, die etwas erstatten kann.

Beginnen wir mit einer realen Horrorstory aus der Szene: Ein Krypto-YouTuber, nennen wir ihn Max, verlor auf einen Schlag Bitcoin im Wert von mehreren Zehntausend Euro. Warum? Ihm wurde das Smartphone geklaut, auf dem seine mobile Wallet installiert war. Die Diebe konnten das Gerät offenbar entsperren (möglicherweise mit einem einfachen Code oder weil es gar nicht gesichert war) und öffneten die Wallet-App. Da keine zweite Sicherung (wie Passphrase-Abfrage oder 2FA) eingerichtet war, transferierten sie die BTC in Minutenschnelle auf eine eigene Adresse. Max stand am Ende ohne Coins da – ein schmerzhaftes Lehrgeld. Was lernen wir daraus?

Schritt 1: Speicherung großer Werte überdenken. Fragen Sie sich ehrlich: Müssen wirklich alle Ihre Kryptos ständig mobil verfügbar sein? Für größere Beträge empfiehlt sich die Aufbewahrung in Cold Wallets bzw. Hardware-Wallets (wie Ledger, Trezor etc.), die nicht dauerhaft online und nicht auf dem Alltagsgerät sind. Das Smartphone-Wallet sollte eher für Alltagsbeträge oder zum Bezahlen dienen, vergleichbar mit Bargeld im Portemonnaie, während der „Sparstrumpf“ offline bleibt.

Schritt 2: Wallet-Auswahl und Einrichtung. Wenn Sie eine Wallet-App nutzen, wählen Sie eine mit Sicherheitsfeatures: PIN-Schutz der App, biometrische Freigabe, eventuell 2FA bei Transaktionen (einige Wallets erlauben z. B. eine Bestätigung via E-Mail oder ein zweites Gerät, bevor eine Transaktion endgültig rausgeht). Richten Sie die Wallet so ein, dass sie nicht ständig geöffnet bleibt. Lieber jedes Mal neu einloggen (auch wenn’s etwas nervt), als dauerhaft eingeloggt sein. Und natürlich: Sichern Sie den Recovery Seed (die 12 oder 24 Wörter) gewissenhaft offline! Schreiben Sie sie auf Papier und legen Sie sie an einen sicheren Ort. Niemals den Seed im Klartext auf dem Smartphone speichern (auch nicht als Foto in der Galerie oder im Cloud-Backup) – sonst haben Diebe im Worst Case den Generalschlüssel zu Ihrer Wallet gleich mit.

Schritt 3: Multi-Signature in Betracht ziehen. Für sehr sicherheitsbewusste Krypto-Nutzer gibt es die Möglichkeit einer Multisig-Wallet. Dabei sind Transaktionen nur mit mehreren Geräten oder Schlüsseln gemeinsam signiert gültig. Beispielsweise könnten Sie festlegen, dass eine Transaktion die Freigabe durch Ihr Smartphone und ein weiteres Gerät (etwa ein Tablet oder Hardware-Wallet) erfordert. Das klingt kompliziert, doch einige Wallet-Anbieter machen es nutzerfreundlich. Der Vorteil: Wird eines Ihrer Geräte kompromittiert, kann ein Dieb alleine damit nichts anfangen. Die Einrichtung erfordert zwar etwas technisches Verständnis, aber der Sicherheitsgewinn ist enorm. In Zukunft könnten solche Multi-Sig-Lösungen auch für normale Endverbraucher verbreiteter werden – Tendenzen in diese Richtung gibt es bereits, um Krypto-Diebstähle schwerer zu machen.

Schritt 4: Vorsicht bei mobilen Krypto-Apps und Börsen. Nutzen Sie Börsen-Apps (Binance, Coinbase & Co.) auf dem Handy? Denken Sie daran, dass der Account selbst zwar passwortgeschützt ist, aber ein Dieb, der Ihr entsperrtes Handy hat, möglicherweise auf eingeloggte Apps zugreifen kann. Aktivieren Sie deshalb stets zusätzliche Verifikationen: z. B. muss bei jeder Auszahlung eine 2FA (Google Authenticator etc.) eingegeben werden. Und vermeiden Sie, dass Authenticator-App und Krypto-App auf demselben Gerät sind – dann kann sich der Dieb/Hacker gleich selbst identifizieren. Besser: Authenticator auf einem separaten alten Smartphone oder Tablet behalten, das zu Hause bleibt.

Schritt 5: Entwicklung beobachten. Die Krypto-Welt arbeitet an neuen Sicherheitsmodellen. Wallets mit automatischen Sicherheitsupdates für Verschlüsselungsalgorithmen, dezentrale Custody-Lösungen, bei denen Ihr Schlüssel auf mehrere Orte verteilt ist – all das klingt futuristisch, könnte aber in ein paar Jahren Realität sein. Bleiben Sie informiert, gerade wenn Sie nennenswerte Werte in Kryptos halten. Was heute als sicher gilt (z. B. die elliptischen Kurven der Bitcoin-Adressen), könnte durch neue Technologien wie Quantencomputer irgendwann gefährdet sein. Viele Projekte planen deshalb schon „post-quantum“-Mechanismen. Mehr dazu im nächsten Kapitel

Zusammengefasst

Krypto am Smartphone verlangt maximale Wachsamkeit. Behandeln Sie Ihr digitales Wallet mit derselben Sorgfalt wie einen echten Safe. Vielleicht sogar etwas mehr, denn der Safe kann nicht vom Internet aus erreicht werden – Ihr Handy schon.

Payment-Apps & mobiles Bezahlen sicher nutzen

Das Smartphone hat nicht nur Bank- und Brokergeschäfte erobert, sondern auch unser Portemonnaie ersetzt. Ob an der Supermarktkasse, im Bus oder Online-Shop – mit Payment-Apps wie Google Pay, Apple Pay, PayPal & Co. zahlen wir im Alltag blitzschnell. Doch wie sicher ist das, und was passiert, wenn das Smartphone in falsche Hände gerät? Hier gilt: Zum Glück haben die Anbieter viele Vorkehrungen getroffen, aber der Teufel steckt wie immer im Detail. Machen wir den Praxis-Check.

Stellen Sie sich vor, Ihr Handy wird gestohlen und der Dieb hält es in der Hand – entsperrt, weil Sie es vielleicht gerade benutzt hatten. Könnte er jetzt damit einkaufen? Theoretisch ja, zumindest in gewissen Grenzen. Bei Google Pay zum Beispiel ist es so: Beträge bis 25 Euro können in vielen Fällen ohne erneute Entsperrung bezahlt werden, sofern das Handy bereits entsperrt und der Bildschirm an ist. Ein findiger Dieb könnte also rasch zum nächsten Laden laufen und kleinere Einkäufe tätigen, indem er Ihr Smartphone ans Terminal hält. Zwar würde nach einigen solcher Vorgänge oder bei größeren Summen auch Google Pay eine erneute Authentifizierung verlangen, aber bis dahin könnten schon etliche Euros futsch sein. Genau das ist in der Vergangenheit vorgekommen – Medien berichteten von Fällen, in denen Langfinger innerhalb kurzer Zeit dutzende Kleinbeträge abbuchten.

Apple Pay ist hier etwas strenger: Dort muss normalerweise jeder Bezahlvorgang mit Face ID oder Touch ID bestätigt werden, selbst wenn das iPhone entsperrt ist. Dennoch gilt auch hier: Hat jemand Ihr Gerät und Ihr Gesicht oder Fingerabdruck unter Kontrolle (man denke an das unschöne Szenario eines erzwungenen Entsperrens), kann er damit Schindluder treiben.

Was können Sie tun, um selbst im Falle eines Diebstahls Ihr digitales Bezahlen abzusichern?

- Biometrie und Bestätigung immer aktivieren: Stellen Sie sicher, dass Ihre Payment-App bei jedem Bezahlvorgang eine Freigabe verlangt. In den meisten Fällen ist das die Werkseinstellung – überprüfen Sie sie aber. In Google Pay können Sie z. B. einstellen, dass das Gerät für Zahlungen entsperrt sein muss (manche deaktivieren diese Hürde für Komfort, was riskant ist). Nutzen Sie die Sicherheitsfunktion „Bei höherem Betrag Authentifizierung“ konsequent.

- Bildschirmsperre sofort: Achten Sie im Alltag darauf, Ihr Handy nach dem Bezahlen direkt wieder zu sperren. Viele Diebstähle passieren durch „Opportunity“ – der Moment, wo Sie nach dem Bezahlen das Handy auf dem Kassenband liegen lassen oder noch offen in der Handtasche verstauen, kann schon genutzt werden. Ein gesperrtes Handy verhindert solche sogenannten tap&pay-Aktionen vollständig.

- Limits bei verknüpften Karten prüfen: Falls Ihre Payment-App an eine Kreditkarte gekoppelt ist, können Sie oft bei der Bank temporär die Karte sperren oder Limits setzen, sobald das Handy weg ist. Einige Banking-Apps bieten „virtuelle Karten sperren“ via App oder Web an – nutzen Sie das im Verlustfall. Beispiel: Die DKB-Banking-App erlaubt es, eine bei Google/Apple Pay hinterlegte Karte mit einem Fingertipp zu pausieren. So eine Funktion sollte man idealerweise kennen, bevor man sie braucht.

- Schutz vor unbefugten App-Zugriffen: Erwägen Sie einen App-Lock für besonders wichtige Apps. Android erlaubt z.B., Apps mit einem zusätzlichen PIN oder Fingerabdruck zu versehen, selbst wenn das Handy bereits entsperrt ist. So könnten Sie Google Pay oder Ihre Banking-App doppelt absichern. Das ist eine zusätzliche Hürde, falls ein Dieb irgendwie Ihr Gerät entsperren konnte.

- Keine sensiblen Details auf dem Sperrbildschirm anzeigen: Oft unterschätzt, aber relevant: Wenn Ihr Handy gesperrt ist, aber auf dem Lock Screen Benachrichtigungen im Klartext anzeigt, könnten Betrüger darüber Informationen erhalten (etwa SMS-TANs oder Mails). Stellen Sie sensiblen Apps die Benachrichtigungen so ein, dass Inhalte verborgen werden, bis das Gerät entsperrt ist. So laufen Sie nicht Gefahr, dass jemand durch bloßes Draufschauen Zahlungsbestätigungen oder Ähnliches abgreift.

Die Aktualität zeigt, dass biometrische Sicherheitsmaßnahmen zum Standard werden. Immer mehr Bezahldienste setzen auf Fingerabdruck oder Gesichtsscan, um Transaktionen freizugeben – das ist gut so, denn es verbindet Sicherheit mit Komfort. In Zukunft könnten noch weitere Mechanismen kommen, z.B. Standortabgleiche (bezahlen nur, wenn das Gerät merkt, dass es an Ihrem üblichen Aufenthaltsort ist) oder Verhaltensanalysen. Einige Experten sagen: Mobiles Bezahlen wird perspektivisch sicherer sein als die klassische Karte, weil das Smartphone viel mehr Prüfdaten liefern kann (Standort, Besitzer-Biometrie, Gerätedaten).

Dennoch bleibt wichtig: Ihr Gerät ist der Schlüssel. Schützen Sie es wie Ihren Augapfel. Und sollte doch etwas passieren, gilt wieder: sofort Geräte sperren (via Cloud-Dienst) und hinterlegte Karten deaktivieren. So drehen Sie Kriminellen den Geldhahn schnell zu.

Im Übrigen haftet bei wirklich missbräuchlichen Zahlungen in der Regel die Bank bzw. der Zahlungsdienst, solange Sie nicht grob fahrlässig gehandelt haben. Das ist kein Freifahrtschein, aber doch beruhigend zu wissen, dass Sie im Zweifel Ihr Geld zurückbekommen können.

Umfrage: Welche Payment-App nutzen Sie?

Welche Payment-Apps nutzt du?

Präventive Maßnahmen für den Ernstfall

Nachdem wir nun die wichtigsten Bereiche und Szenarien durchgegangen sind, wollen wir zum Schluss noch einmal betonen: Die beste Verteidigung ist eine gute Vorbereitung. Es gibt ein paar präventive Maßnahmen, die jeder Smartphone-Banker regelmäßig durchführen sollte – sie kosten wenig Zeit, bringen aber enorm viel Sicherheit. Hier eine kleine Vorsorge-Checkliste, die man ruhig einmal im Monat oder zumindest pro Quartal „warten“ kann:

- Backup-Gerät einrichten: Überlegen Sie, ob Sie ein altes Smartphone oder Tablet als Reserve bereithalten können. Im Ernstfall (Verlust/Diebstahl) haben Sie damit sofort ein Ersatzgerät zur Hand, um Ihre Apps wieder zu installieren und erreichbar zu bleiben. Wichtig: Halten Sie dafür die wichtigsten Zugänge bereit (Apple-ID/Google-Konto-Passwort, SIM-Ersatz oder eSIM, etc.). Ein vorbereitetes Zweitgerät kann die Ausfallzeit nach einem Verlust drastisch reduzieren.

- Notfallkontakte & -infos parat: Wie zuvor erwähnt, notieren Sie sich wichtige Rufnummern und Daten auf Papier: Sperrnotruf 116116, Ihre Kontonummern oder Kundennummern bei Bank/Broker, IMEI des Handys, PUK der SIM-Karte, usw. Am besten laminieren oder in einer Hülle verstauen und immer im Geldbeutel dabeihaben. So sind Sie nicht auf das verlorene Gerät angewiesen, um an diese Infos zu kommen.

- Passwortmanager mit Notsystem: Nutzen Sie einen Passwortmanager, speichern Sie dort auch wichtige Notfallinformationen (viele Manager haben ein sicheres Notizfeld). Vor allem: Aktivieren Sie die Cloud-Sync-Funktion oder halten Sie einen aktuellen Export bereit – falls Ihr Handy weg ist, können Sie auf einem anderen Gerät schnell an alle Passwörter. Einige Passwortmanager bieten Notfallzugänge, die man Vertrauenspersonen geben kann, um im Notfall ans Konto zu kommen – ziehen Sie das in Erwägung, wenn Sie alleiniger Hüter Ihrer Daten sind.

- 2FA-Backup-Codes & -Methoden: Für alle Ihre wichtigen Accounts mit Zwei-Faktor-Authentisierung sollten Sie Backup-Codes haben und diese offline lagern. Viele unterschätzen das: Man richtet 2FA ein (sehr gut!), aber speichert die Einmalkürzel nicht und verliert bei einem Handy-Diebstahl den Zugang, weil der Authenticator ja weg ist. Ein Unternehmer aus München sicherte sich so ab: Er verwahrte sämtliche 2FA-Backup-Codes in einem Safe. Als ihm tatsächlich sein Handy abhandenkam, konnte er mithilfe dieser Codes seine E-Mail, Bank- und Depotzugänge wiederherstellen und ein Vermögen von 500.000 € vor dem Zugriff Fremder bewahren. Das ist ein eindrückliches Beispiel, wie etwas unscheinbare Zahlen auf Papier zum Lebensretter fürs Portfolio werden können. Prüfen Sie also gleich heute: Haben Sie Ihre Backup-Codes für Google, Apple, Bank, Social Media griffbereit? Falls nicht, erstellen und ausdrucken!

Leider bieten längst nicht alle Anbieter mit 2FA diese Backup-Codes an, siehe etwas tiefer den Kasten zur Depotsicherung. - Regelmäßiger Sicherheits-Check: Nehmen Sie sich z BB. jeden ersten Sonntag im Monat 10 Minuten Zeit für einen „Digitalen Sicherheits-TÜV“. Das könnte beinhalten: Überprüfen Sie, ob alle Apps und das OS Updates bekommen haben; scannen Sie Ihr Gerät mit einer Sicherheits-App; schauen Sie in Ihre Kontobewegungen, ob etwas Ungewöhnliches auffällt; vergewissern Sie sich, dass Ihr Geräteortungsdienst funktioniert (testen Sie spaßeshalber das Klingeln oder Orten aus der Ferne); und schauen Sie, ob es neue Sicherheitswarnungen gibt (viele Banken informieren in ihren News-Bereichen über aktuelle Betrugsmaschen). Diese kleine Routine schafft Bewusstsein und frühzeitige Erkennung von Problemen.

- Daten-Backups nicht vergessen: Finanzen sind wichtig, aber auch all die persönlichen Daten auf dem Smartphone. Stellen Sie sicher, dass Fotos, Kontakte, Dokumente regelmäßig gesichert werden – entweder verschlüsselt in eine Cloud oder lokal auf den PC. Dann ist zumindest der ideelle Schaden begrenzt, wenn das Gerät weg ist.

Mit diesen präventiven Handgriffen sind Sie als Vermögensinhaber bestens gewappnet, mobil zu bankieren. Sie genießen die Vorzüge – Flexibilität, Schnelligkeit, Kontrolle von überall – ohne ständig ein mulmiges Gefühl haben zu müssen. Denn Sie wissen:

Sollte etwas passieren, haben Sie einen Plan B in der Tasche.

Und das beruhigt ungemein.

Handy verloren – Depot sichern

Beispiel Scalable

Das Smartphone mit der Scalable-App ist gestohlen worden und ich möchte sicherstellen, dass Diebe nicht an mein Depot kommen, auch wenn es ihnen irgendwie gelingen sollte, Zugang und App-Passwort zu knacken?

Dann muss die Geräteverknüpfung der 2-Faktor-Authentifizierung aufgehoben werden. Bei Scalable heißt es dazu: Sie benötigen Ihren Backup-Code oder Zugriff auf Ihre hinterlegte Telefonnummer, um die bestehende Geräteverknüpfung zu entfernen und ein neues Gerät zu verknüpfen. Bewahren Sie Ihren neuen Backup-Code an einem sicheren und nur für Sie zugänglichen Ort auf.

Und woher bekomme ich diesen Backup-Code?

Bei Scalable heißt es:

- Deaktivierung mit Backup-Code: Im Rahmen des Aktivierungsprozesses erhalten Sie einen Backup-Code. Dieser wird für die Deaktivierung benötigt. Wählen Sie bei der Anmeldung „Kein Zugriff auf verknüpftes Gerät?” aus und geben anschließend Ihren Backup-Code ein.

- Deaktivierung mit SMS: Sollte Ihnen weder Ihr verknüpftes Gerät noch Ihr Backup-Code vorliegen, können Sie Ihre Zwei-Faktor-Authentifizierung bis zu dreimal selbstständig zurücksetzen. Hierfür ist es notwendig, dass Ihre bei uns hinterlegte Mobilnummer aktuell ist und Sie auf diese zugreifen können.Wählen Sie bei der Anmeldung „Kein Zugriff auf verknüpftes Gerät?”.

Anstelle der Eingabe des Backup-Codes wählen Sie in diesem Schritt den Punkt „Backup-Code nicht verfügbar” und fordern einen Code per SMS an. Sie erhalten daraufhin eine SMS mit einem Bestätigungscode, den Sie anschließend in der App eingeben und bestätigen. Die Geräteverknüpfung ist nun aufgehoben.Sollten Sie diese Methode bereits drei Mal genutzt haben oder keinen Zugriff auf Ihre hinterlegte Telefonnummer haben, wenden Sie sich bitte an unser Client-Success-Team unter service@scalable.capital.

Beispiel Trade Republic

In den FAQ heißt es: Hast du deine Karte oder dein Gerät verloren? Ruf unsere Notfall-Hotline an: Wähle sofort +49 322 13232813, um dein Konto zu schützen und den Verlust deines Geräts oder deiner Karte zu melden. Trade Republic wird dich niemals über diese Nummer kontaktieren.

Banking-App löschen oder Biometrie abschalten

Wenn Zwei-Faktor-Authentifizierung und Banking-App auf einem Smartphone installiert sind, besteht das prinzipielle Risiko, dass ein findiger Hacker beides hackt und so nach Lust und Laune über das Girokonto verfügen kann. Wenn dann auch noch ein gut gefülltest Depot mit diesem Girokonto als Auszahlungskonto auf diesem Smartphone verwaltet wird könnte der Dieb zunächst den Depotbestand verkaufen und dann mit dem Zugang zum Girokonto dieses Geld auf sein Konto im Ausland transferieren.

Ein Horrorszenario.

Das aber so meines Wissens noch nicht aufgetreten ist.

Dennoch habe ich nach Rücksprache mit dem Berater meiner Bank beschlossen, zumindest bei der Banking-App von meinem Smartphone die Einloggung per Biometrie abzuschalten. Denn wenn der Dieb diese einmal irgendwie knackt, braucht er zumindest noch die Zugangsdaten zum Online-Banking, um die Banking-App zu nutzen. Ein beruhigender Sicherheitsgewinn, nach meinem Gefühl.Denn ganz möchte ich auf Biometrie-Einloggung nicht verzichten.

Alternativ könnte man die Banking-App ganz vom Smartphone löschen, bei der Neuinstallation bräuchte der Dieb ebenfalls die Zugangsdaten.

Quantencomputing – die Zukunftsbedrohung für digitale Sicherheit

Bedrohen die Möglichkeiten der Quantencomputer die Handy-Sicherheit?

Zum Abschluss wagen wir einen Blick in die Zukunft: Quantencomputer. Ein Begriff, der für Laien fast mystisch klingt, aber in IT-Sicherheitskreisen jetzt schon für Stirnrunzeln sorgt. Was hat es damit auf sich, und warum betrifft das sogar Ihr Smartphone-Banking und Depot? Schauen wir uns das in einfachen Worten an.

Was ist Quantencomputing in einfachen Worten? Stellen Sie sich vor, ein normaler Computer ist wie ein Mathe-Schüler, der Aufgaben Schritt für Schritt löst – manchmal blitzschnell, aber immer schön nacheinander. Ein Quantencomputer wäre dann eher wie ein Mathe-Genie, das viele Rechenschritte gleichzeitig jongliert und dadurch bestimmte spezielle Aufgaben um ein Vielfaches schneller lösen kann als jeder bisherige Supercomputer. Diese Technik basiert nicht auf den üblichen Bits (0 oder 1), sondern auf Qubits, die quasi 0 und 1 gleichzeitig sein können (Quantensuperposition). Ohne in den Overkill an Technikdetails zu gehen: Für manche Rechenarten (z. B. bestimmte Faktorisierungen großer Zahlen) ist ein Quantencomputer unglaublich potent. Und genau dort liegt die Krux: Moderne Verschlüsselungssysteme basieren darauf, dass herkömmliche Computer so lange für bestimmte Berechnungen brauchen, dass es praktisch unmöglich ist, Verschlüsselungen zu knacken. RSA, Diffie-Hellman, elliptische Kurven (ECC) – all diese Algorithmen, die unser Bankgeheimnis im Internet schützen, verlassen sich auf die „Unlösbarkeit“ gewisser mathematischer Probleme in angemessener Zeit.

Warum relevant für Smartphone-Banking & Depots?

Ein ausreichend starker Quantencomputer könnte diese Annahme erschüttern. Plakativ gesagt: Er könnte in Sekunden das knacken, wofür heutige Computer Millionen von Jahren bräuchten. Konkret würde das bedeuten: Die Verschlüsselung Ihrer Bank-App, die SSL-Verbindung zur Broker-Website, sogar die Private Keys Ihrer Bitcoin-Wallet – all das könnte mit genug Quanten-Power theoretisch berechnet und gebrochen werden. Zum Beispiel basiert Bitcoin auf elliptischer Kurvenkryptografie (ECC). Sollte ein Quantencomputer ECC knacken können, wären ungeschützte Wallets in Gefahr, denn aus öffentlichen Schlüsseln ließen sich die privaten berechnen. Für Bankkonten hieße es, dass die vertrauliche Kommunikation (die garantiert, dass Sie wirklich mit Ihrer Bank sprechen und nicht mit einem Hacker) entschlüsselt werden könnte. Kurz: Ein Quantencomputer wäre der ultimative Tresorknacker für die heutige digitale Sicherheit.

Aktuelle Lage

Müssen wir jetzt sofort Angst haben? Nein – aktuell gibt es noch keinen praktischen Quantenangriff auf solche Systeme. Die momentan existierenden Quantencomputer (etwa von Google, IBM oder in chinesischen Laboren) sind beeindruckend, können aber diese Art von Kryptografie noch nicht in relevantem Umfang brechen.

Allerdings: Die Forschung macht Fortschritte. 2019 meldete Google einen Durchbruch in der „Quantenüberlegenheit“ – ihr Quantenchip löste eine bestimmte Aufgabe viel schneller als ein Supercomputer (wenngleich die Aufgabe nichts mit Verschlüsselung zu tun hatte). IBM baut kontinuierlich bessere Q-Systeme mit immer mehr Qubits. Und man kann sicher sein, dass im Hintergrund (gerade bei Regierungen) eifrig geforscht wird, um als Erster die kryptografische Nuss zu knacken.

Experten schätzen, dass wir 2035 bis 2040 einen Punkt erreichen könnten, wo Quantencomputer praktisch gefährlich für gängige Verschlüsselung werden. Für die allermeisten Alltagsanwendungen ist das also noch Zukunftsmusik. Aber bei sehr sensiblen Daten, die Jahrzehnte geheim bleiben müssen (Stichwort: Staatsgeheimnisse, Militär, langfristige Unternehmensdaten), denkt man jetzt schon darüber nach. Denn jemand könnte heute Daten abfangen und speichern, um sie dann in 15 Jahren mit einem Quantencomputer zu entschlüsseln (das sogenannte „Store now, decrypt later“-Szenario, was es auch schon geben soll).

Im Finanzkontext: Jemand könnte verschlüsselte Kommunikationspakete Ihres heutigen Bank-Traffics aufnehmen und aufbewahren – und wenn in 15 Jahren Ihr damaliges Passwort entschlüsselt wird, ist das nicht mehr so wild, aber wenn es um Dinge wie langfristige Kryptoschlüssel ginge, könnte es brenzlig werden.

Was kann man jetzt tun?

Zum Glück schläft die Sicherheitstechnik nicht. Es wird bereits an Post-Quanten-Kryptografie gearbeitet – das sind neue Algorithmen, die selbst Quantenangriffe aushalten sollen. Einige davon stehen kurz vor der Standardisierung. So haben die USA 2022 vier PQC-Algorithmen ausgewählt, die als zukünftiger Standard dienen könnten. In der EU und beim deutschen BSI ist das ebenso ein Top-Thema. Banken, Versicherungen und Tech-Konzerne bereiten sich darauf vor, in den nächsten Jahren nach und nach auf quantensichere Verfahren umzusteigen.

Für Sie als Endkunde heißt das: Achten Sie darauf, dass Ihre Dienstleister mit der Zeit gehen. Wenn Ihre Bank in einigen Jahren schreibt, sie rollt ein großes Sicherheitsupdate aus (z.B. neue Verfahren für den Datenaustausch), zögern Sie nicht, diese Updates einzuspielen. Regelmäßige Software-Updates bleiben also ein Muss – auch und gerade aus diesem Grund. Wer langfristig Kryptowerte hält (z. B. Bitcoins als „digitales Gold“ fürs Jahr 2035 und darüber hinaus), sollte die Entwicklung quantensicherer Wallets verfolgen. Es könnte ratsam sein, in Zukunft Coins auf Adressen zu transferieren, die mit quantensicheren Algorithmen erstellt wurden. Für Bitcoin etwa diskutiert man in der Community schon, wie man das Protokoll anpassen könnte, sollte die Gefahr real werden. Noch ist das nicht der Fall, aber Informieren schadet nicht.

Einen direkten Einfluss auf Ihr Smartphone haben Quantencomputer momentan nicht. Aber seien Sie sich bewusst: Die Sicherheitslandschaft wandelt sich. Zukunftstrend: Die EU-Kommission drängt darauf, bis 2030 alle kritischen Systeme auf Quanten-sichere Verschlüsselung umzustellen. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) gibt bereits Empfehlungen und Richtlinien heraus, welche Algorithmen zu nutzen sind, um „Quantum Ready“ zu sein. Das betrifft zunächst Behörden und Unternehmen, wird aber sukzessive auch bei Verbraucher-Produkten ankommen. Vielleicht nutzen Sie in ein paar Jahren eine Banking-App, die unter der Haube schon einen PQC-Algorithmus einsetzt, ohne dass Sie etwas davon merken – außer vielleicht einem Hinweis „Jetzt noch sicherer durch neue Verschlüsselung“.

Checklisten und PDF-Download für den Notfall

Für Ihre weitere Vorsorge stellen wir Ihnen gerne eine kompakte Sicherheits-Checkliste als PDF bereit. Darin finden Sie die wichtigsten To-dos und Tipps dieses Artikels noch einmal übersichtlich zum Abhaken. Speichern Sie sie auf Ihrem Rechner oder drucken Sie sie aus, und gehen Sie Punkt für Punkt durch – es lohnt sich

Hier die Checkliste in Kürze – einmal vor dem Verlust (Vorbereitung) und einmal nach dem Verlust/Diebstahl (Sofortmaßnahmen):

✅ Vor dem Verlust – Sicherheit & Vorbereitung

- Gerät absichern: Starke PIN, Biometrie, kurze Auto-Sperrzeit.

- Apps schützen: Passwortmanager, 2FA (nach Möglichkeit auf zweitem Gerät).

- Backup-Codes sichern: Alle wichtigen Accounts (Banking, E-Mail, Social Media).

- Geräteortung aktivieren: „Mein iPhone suchen“ oder „Mein Gerät finden“.

- Notfallkarte anlegen: Telefonnummern, IMEI, SIM-Daten, Sperrnummer 116116.

- Daten-Backup: Regelmäßig Fotos, Kontakte, Dokumente sichern.

- Limits setzen: Bei Bank- und Payment-Apps Tages-/Transaktionslimits einstellen.

🧾 Inhalt einer SOS-Notfallkarte fürs Portemonnaie

- Eigene Handy-Telefonnummer

→ Damit Sie beim Sperrservice oder der Polizei sofort die richtige Nummer angeben können. - Handy-Marke/-Modell

→ Nützlich für die Polizei oder den Provider, um das Gerät eindeutig zu beschreiben. - *IMEI-Nummer (15-stellig, mit #06# abrufbar)

→ Damit Ihr Provider oder die Polizei das Gerät sperren und identifizieren kann. Ohne diese Nummer ist eine „Blacklist“-Sperrung schwer möglich. - SIM-Karten-Nummer (ICCID)

→ Hilft dem Mobilfunkanbieter, die SIM schnell zu sperren oder Ersatz bereitzustellen. - Mobilfunkanbieter (Name)

→ Damit Sie im Stress sofort wissen, wen Sie anrufen müssen (z. B. Telekom, Vodafone, o2). - Kundenservice-/Sperr-Hotline des Anbieters

→ Direktwahl spart Zeit, z. B. 116116 für Kartensperre, zusätzlich die spezielle Hotline des eigenen Providers. - Hinweis „Kundenkennwort nicht notieren – auswendig lernen!“

→ Viele Provider fragen nach einem Kundenkennwort. Damit Sie es nicht aufschreiben (Sicherheitsrisiko), aber im Ernstfall wissen, dass Sie es brauchen.

🚨 Nach dem Verlust – Sofortmaßnahmen

- Innerhalb von 5 Min.: Gerät orten und sperren (Apple/Google).

- Innerhalb von 30 Min.: SIM-Karte über 116116 sperren; Bank/Broker informieren und Zugänge blockieren.

- Innerhalb von 2 Std.: Alle wichtigen Passwörter ändern (E-Mail zuerst).

- Innerhalb von 24 Std.: Anzeige bei Polizei erstatten (inkl. IMEI) und Familie/Freunde informieren.

- Optional: Gerät aus der Ferne löschen, falls sensibler Zugriff möglich ist.

👉 Mit dieser Kombination aus Vorsorge und klarem Notfallplan sind die Risiken bei Verlust oder Diebstahl deutlich reduziert.

🎯 Zweck dieser Karte

- Zeitgewinn: Alle Daten sofort parat, ohne im Stress danach suchen zu müssen.

- Handlungsfähigkeit: Auch wenn das Smartphone selbst weg ist, bleiben die wichtigsten Infos greifbar.

- Polizei & Provider entlasten: Schnelle und präzise Angaben erleichtern Sperrungen und Meldungen.

👉 Tipp: Die Karte kann man laminiert oder als kleiner Zettel im Geldbeutel mitführen – am besten neben EC-/Kreditkarte, die man im Ernstfall ohnehin auch sperren muss.

Hier der Download:

Fazit

Wir haben eine Reise durch die Welt der Smartphone-Finanzen unternommen – von alltäglichen Vorsichtsmaßnahmen bis zu Zukunftsbedrohungen wie Quantencomputern. Wenn Sie bis hierher gelesen und die Tipps umgesetzt haben, herzlichen Glückwunsch: Ihr Sicherheitsbewusstsein ist jetzt auf dem neuesten Stand! Sie wissen, wo die Fallstricke liegen und – noch wichtiger – wie man sie umgeht.

Das Smartphone-Banking und die Depotführung können mit den richtigen Kniffen genauso sicher sein wie traditionelle Methoden, wenn nicht sogar sicherer. Entscheidend ist, dass Sie die Zügel in der Hand behalten: Schützen Sie Ihr Gerät, nutzen Sie die Sicherheitsfeatures der Apps, bereiten Sie sich auf Notfälle vor und bleiben Sie informiert über neue Entwicklungen. Dann steht dem bequemen Finanzmanagement vom Sofa, aus dem Urlaub oder wo auch immer nichts im Wege.

Zum Abschluss möchten wir Sie motivieren: Nehmen Sie das Thema ernst, aber bleiben Sie gelassen. Mit etwas Aufwand – der sich wirklich in Grenzen hält – machen Sie Ihr Smartphone zur vertrauenswürdigen Schaltzentrale Ihrer privaten Finanzen. So können Sie die Vorteile voll ausschöpfen, ohne ständig ein mulmiges Gefühl zu haben. Wachsam, aber entspannt, so sollte die Devise lauten.

Bleiben Sie sicher und danke fürs Lesen. Ihr Smartphone und Ihr Bankkonto werden es Ihnen danken!

Ergänzung oder Frage von Ihnen?

Können Sie etwas zu obigem Beitrag ergänzen? Oder ist eine Frage bei Ihnen unbeantwortet geblieben? Haben Sie einen Fehler gefunden?

Gibt es eine Frage zum Beitrag, etwas zu ergänzen oder vielleicht sogar zu korrigieren?

Fehlt etwas im Beitrag? Kannst du etwas beisteuern? Jeder kleine Hinweis/Frage bringt uns weiter und wird in den Text eingearbeitet. Vielen Dank!

Im Zusammenhang interessant

Im Internet sicher bezahlen – worauf SIE achten sollten

Immer mehr Menschen in Deutschland kaufen bequem von zu Hause aus ein – sei es Kleidung, Technik, Reisen oder Dienstleistungen. Doch spätestens beim Bezahlen stellt sich die Frage: Welche Zahlungsmethode ist sicher und passt zu meinen Bedürfnissen? In diesem Überblick erhalten SIE hilfreiche Informationen, um kluge und sichere Entscheidungen beim Online-Shopping zu treffen.

Hier weiterlesen: Sicher bezahlen im Internet

Wie Sie sicher online einkaufen – 14 Tipps

Wie kann man sicher online einkaufen? Onlineshopping gehört für die meisten Menschen in Deutschland zum Alltag. Meist kaufen wir dabei bei vertrauten Anbietern ein. Aber hin und wieder kommt es vor, dass ein Produkt nur bei einem uns unbekannten Verkäufer zu haben ist. Oder dass unser Wunschartikel dort besonders günstig zu schnappern ist. Wir fragen uns dann: Können wir diesem Verkäufer unsere Bankverbindung/Kreditkartennummer anvertrauen oder gar Vorkasse leisten?

Wir geben Tipps, wie seriöse von unseriösen Angeboten zu unterscheiden sind und wie wir dadurch sicher online shoppen.

Hier weiterlesen: Sicher online einkaufen Tipps

- Wohin mit dem Kleingeld?

- Wie den Gasverbrauch senken? Mit diesen 12 Tipps zum Miniverbrauch

- Briefmarke auf Antwort-Brief?

- Geld im Urlaub – 8+6 Tipps: Wie organisiere ich meine Reisekasse?

- Online-Banking und Depot auf dem Smartphone absichern

➔ Zur Themenseite: Geld im Alltag